Quando si legge sui media dell’ennesimo attacco ransomware ai danni di un ospedale, di una scuola o di una grande azienda, o che la proprietà intellettuale e i dati dei clienti sono stati condivisi pubblicamente su Internet, non ci si stupisce più.

Ma come si è arrivati allo stadio in cui gli attacchi ransomware si verificano tanto frequentemente da non fare neanche più notizia? Il ransomware non è apparso per magia, quindi, come e quando è diventato così onnipresente? Ovviamente come per qualsiasi cosa, esiste un passato.

Il passato: Stratagemmi per spaventare gli utenti

Prima del ransomware, esisteva un altro tipo di malware chiamato FakeAV. Come suggerito dal nome, si trattava di false applicazioni antivirus che potevano essere facilmente recuperate e scaricate gratuitamente da utenti ignari, che, il più delle volte a causa di una navigazione incauta, cercavano di capire se il loro computer fosse stato in qualche modo compromesso.

Poche cose nella vita, però, sono gratuite e dopo una prima presunta scansione del sistema, “l’antivirus” in questione rilevava numerose “infezioni di sistema”, molte delle quali di elevata gravità, evidenziando l’urgenza di un’azione immediata, che il software appena installato avrebbe potuto eseguire rapidamente, naturalmente a pagamento.

Questi stratagemmi volti a spaventare gli utenti sembrano decisamente banali e semplici da individuare, eppure si sono sempre dimostrati molto efficaci: FakeAV era estremamente diffuso nel 2010 e poco dopo abbiamo assistito alla transizione verso vere e proprie campagne malware basate sull’estorsione.

Esempio di un’applicazione FakeAV

Ostaggi digitali

Basandosi su questi successi, i criminali informatici si sono adoperati per perfezionare la propria strategia, studiando il modo migliore per aumentare il numero di vittime paganti. Era chiaro che lavorando sulla credibilità delle minacce, le richieste di pagamento avrebbero potuto crescere di conseguenza.

Documenti personali, come foto e video di famiglia, potevano essere facilmente identificati come contenuti di valore, quindi, crittografare quei file fino al pagamento di un riscatto è sembrato subito il naturale passo successivo.

Nacque, così, il ransomware moderno. È giusto ricordare che le primissime famiglie di ransomware basate sulla crittografia, come GPCode, risalgono al 2005, ma hanno assunto reale importanza e hanno iniziato a prendere veramente piede solo dopo il 2010.

Fasi di espansione: RaaS

Teoricamente, la gestione di un’attività di ransomware presenta diverse sfide, anche molto impegnative, come il mantenimento del ransomware codebase, l’identificazione delle vittime adatte, lo sviluppo di esche allettanti per far sì che gli attacchi siano efficaci, i test di controllo qualità, la distribuzione e la gestione delle entrate estorte.

Tutto ciò richiede molto tempo e, quindi, come per molte aziende di successo, la soluzione migliore è risultata lo sviluppo di un franchising. Nel modello Ransomware as a Service (RaaS), gli sviluppatori potevano dedicarsi completamente a ciò che sapevano fare meglio, ovvero creare nuove varianti di ransomware, esternalizzando il processo di attacco, affidandosi a diversi criminali informatici che di volta in volta pagavano per accedere alle ultime release dei malware. RaaS si è diffuso nel 2016 e ad oggi rimane il modello più utilizzato in questo tipo di operazioni.

EternalBlue

La fuga di notizie della NSA ha avuto il suo impatto sull’evoluzione del ransomware. Solo un paio di mesi dopo che Microsoft ha rilasciato una patch per la vulnerabilità per l’exploit EternalBlue, WannaCry è arrivato e ha scioccato il mondo, infettando oltre 200mila computer, in 100 differenti Paesi.

A causa del suo impatto straordinario, non ci volle molto perché altri gruppi criminali specializzati in ransomware seguissero l’esempio, il che alla fine portò a un tasso di diffusione molto più ampio rispetto agli attacchi ransomware in passato e ad un aumento esponenziale dei prezzi del riscatto.

Programmi di affiliazione

Nulla, però, dura per sempre e neanche gli exploit Server Message Block (SMB) hanno fatto eccezione. Una volta che le aziende sono state in grado di proteggersi da EternalBlue, i criminali ransomware hanno dovuto studiare nuovi modi per colpire le proprie vittime su larga scala.

Questa volta la risposta non è stata di tipo tecnologico, ma organizzativo: si è, infatti, ampliata ulteriormente l’idea di RaaS, andando alla ricerca di cybercriminali con competenze complementari. Al posto di vendere ai criminali esecutori dell’attacco l’ultima release dei ransomware a un prezzo fisso, si stavano pian piano creando delle vere e proprie collaborazioni secondo le quali gli sviluppatori trattenevano una percentuale, solitamente tra il 10-30%, del riscatto una volta pagato.

Questa nuova disposizione ha anche fornito un certo livello di separazione tra gli sviluppatori del ransomware e chi poi si è occupato realmente di perpetrare gli attacchi. Questo non ha reso intoccabili le organizzazioni di ransomware, ma ha ridotto notevolmente il rischio di essere scoperti.

Il presente: Netwalker

Netwalker è uno dei gruppi di ransomware di maggior successo dell’ultimo anno. Concentrandosi prevalentemente su obiettivi di alto profilo, sono riusciti a farsi un nome.

Sono noti per riuscire a stabilire un ampio punto di appoggio nell’ambiente di destinazione in modo tale da poter accumulare conoscenze sufficienti sull’infrastruttura interna, le credenziali e altre informazioni vitali necessarie per estrarre dati preziosi. La proprietà intellettuale rubata viene, quindi, utilizzata per esercitare ulteriore pressione se la vittima non è disposta a pagare il riscatto.

A causa degli eventi degli ultimi anni, le aziende sono meglio preparate agli imprevisti, stanno implementando e distribuendo dati e strategie di ripristino di emergenza che coprono anche gli attacchi ransomware.

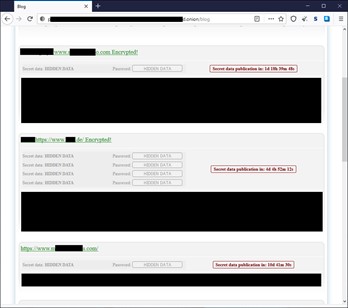

Tuttavia, la posta in gioco è più alta quando non si tratta solo della perdita di dati, ma del loro furto – o peggio, della loro divulgazione – che non solo danneggerebbe la reputazione, ma potrebbe generare conseguenze legali a causa di errori di conformità dei dati. La banda di Netwalker è uno dei gruppi di ransomware che ha introdotto un “muro della vergogna”. Se una vittima si rifiuta di pagare il riscatto, non solo i suoi dati saranno diffusi online, ma subirà anche l’ignominia di essere aggiunta al suddetto muro. L’iter è sempre lo stesso: offrono alle vittime un periodo di tempo per il pagamento e pubblicano sul blog del muro della vergogna il countdown, corredato di screenshot che provano il furto di dati.

La responsabilità del mercato dei penetration test

Durante le indagini sui vari TTP dei diversi attori del ransomware, diventa evidente un altro fattore comune: non mostrano alcun interesse a reinventare la ruota, ma si affidano a qualsiasi mezzo disponibile sul mercato (nero) o gratuitamente su GitHub o simili.

Strumenti popolari e disponibili gratuitamente come Mimikatz e BloodHound erano originariamente destinati a scopi di test di penetrazione, ma sono poi diventate le armi principali per la maggior parte degli affiliati.

Da un lato, controllare l’uso di questi strumenti è impossibile, è semplicemente troppo facile prendere il codice sorgente, personalizzarlo un po’, ricompilare i binari e usarli per qualsiasi intento si possa avere.

D’altra parte, esiste un mercato chiaro per gli strumenti di livello professionale in questo settore. Cobalt Strike, Metasploit framework e simili sono destinati ad essere utilizzati per aiutare le aziende a identificare le proprie fragilità in materia di sicurezza. Sono strumenti complessi e come tali sono piuttosto costosi.

Tuttavia, a causa dell’efficacia del ransomware, i criminali informatici sono in grado di acquisirli e destinarli per utilizzi criminali. Un modo per risolvere questo problema potrebbe essere l’introduzione di rigorosi “controlli dei precedenti” quando si vende una nuova licenza, ma qualsiasi regolamentazione a riguardo deve essere introdotta in modo che non abbia un impatto negativo sulla vendita o sull’uso legittimo di tali strumenti.

IL FUTURO: Piattaforme

La stragrande maggioranza delle famiglie di ransomware viste finora sono state create per la piattaforma Windows. Man mano che l’attenzione si è spostata dagli utenti domestici alle aziende, la necessità di supportare sistemi operativi aggiuntivi, in particolare quelli di data storage, diventerà più pressante. Linux è la piattaforma di base preferita per la maggior parte dei data center, dei servizi cloud e degli storage aziendali distribuiti. Possiamo aspettarci che macOS e Linux – e le sue varie declinazioni, ad esempio i sistemi operativi su macchine NAS – acquisiranno un’ulteriore priorità nel prossimo futuro. Sono, infatti, già stati numerosi i tentativi svolti in questa direzione ed è lecito ritenere che questa si riconfermi come tendenza anche nel prossimo futuro.

Set di strumenti

Anche se ci sono differenze nel modo in cui ogni gruppo opera e con quale set di strumenti lavora, sembra che condividano un principio di base: ricicla quando possibile. Prendono semplicemente tutto ciò che hanno a disposizione, purché sia adatto al lavoro. Da un pezzo di exploit PoC (Proof of Concept) o binario compilato situato in un repository GitHub, attraverso strumenti di recupero password e dumper di credenziali disponibili gratuitamente, a copie trapelate o crackate di note suite commerciali di test di penetrazione. Stanno lavorando in base a principi di semplice economia, qualunque cosa possano riutilizzare riduce il tempo per (ri)crearla da soli. Questo permette di investire quel tempo nella ricerca di nuovi obiettivi e nell’esecuzione degli attacchi, concentrandosi così sul puro guadagno.

Consegna

I programmi di affiliazione si sono rivelati molto redditizi per tutte le parti coinvolte. Tutti possono concentrarsi su ciò che sanno fare meglio, i fornitori di RaaS possono dedicarsi alla creazione e al supporto di pacchetti ransomware, allontanandosi anche dagli attacchi reali. Gli affiliati possono continuare a penetrare nei sistemi senza la necessità di essere in grado di codificare il proprio malware o strumenti personalizzati. Tutti ricevono la loro parte del riscatto e quei soldi mantengono vivo e vegeto l’intero ecosistema. Si prevede che la maggior parte dei principali gruppi di ransomware adotterà questo approccio.

Estorsione esagerata

Tutto sembrava molto più semplice quando gli attacchi ransomware riguardavano solo la crittografia di file e dischi rigidi.

Una strategia di backup dei dati mediamente buona era sufficiente per ripristinare tutti i dati che erano stati colpiti dopo la violazione.

Ora, però, non è più così. Il rischio di esfiltrazione di dati ha alzato la posta, portando ad una nuova dimensione il rischio di attacchi ransomware.

Non si tratta più solo di ripristinare la continuità aziendale, ma di prevenire la perdita di proprietà intellettuale preziosa e anni di credibilità del marchio.

Ormai è chiaro che i gruppi di ransomware sono più che semplici creatori di malware. Sono manipolatori del comportamento umano e continueranno a utilizzare trucchi e tecniche esplicitamente progettati per non lasciare alla vittima altra scelta che scendere a compromessi.

Conclusioni

Il ransomware è una minaccia continua e in continua evoluzione per le organizzazioni di qualsiasi dimensione. La sua evoluzione negli ultimi mesi è stata meno incentrata sugli aspetti tecnici delle varie famiglie di malware e più sulle vittime: su come erano state compromesse, su quali fossero gli ulteriori passaggi messi in atto prima della fase di crittografia e su come i è possibile migliorare i metodi di intimidire e persuadere vittime al tavolo delle trattative.

Non sarà mai ripetuto abbastanza che il pagamento del riscatto non fa altro che convalidare l’investimento in questi attacchi da parte di criminali informatici. Anche se si evita la pubblicazione online, non vi è alcuna garanzia che i dati rubati non vengano offerti ad acquirenti privati. Pagando, le vittime continuano a nutrire la bestia. Piuttosto che sperare semplicemente che vada tutto bene o pagare un riscatto, le aziende devono pianificare e prepararsi per un futuro in cui il ransomware rappresenta una minaccia reale e prioritaria. È possibile sviluppare difese adeguate contro il ransomware. Una soluzione basata su SASE multilivello e abilitata per il cloud può proteggere i dati da questi attacchi. Sebbene soluzioni migliori comporteranno maggiori investimenti nella sicurezza informatica, è molto meglio spendere soldi per i propri sistemi, piuttosto che consegnarli direttamente ai criminali.

a cura di Robert Neumann, Senior Security Researcher in Forcepoint X-Labs